Las connotaciones negativas son patentes: hackear es ilegal, los hackers son villanos. “Sí, soy un criminal. Mi crimen es la curiosidad”, escribió Loyd Blankenship, el famoso hacker conocido como The Mentor, en su “Manifiesto Hacker” (8 de enero de 1986).

La vertiente ilícita de la cultura hacker vilipendia el término hasta la saciedad. No solo se han cometido “crímenes maliciosos”: los que están en puestos de autoridad —gobiernos, medios informativos, cine y televisión— han construido una imagen sombría de los hackers, algo así como habitantes encapuchados de un submundo tecno.

Al hacker, por definición, lo mueve la curiosidad. Sin más. Pero es, en todo caso, una curiosidad sana. No se trata de descubrir cuánto ganará la vecina o cuántas relaciones extramatrimoniales sostiene. No. Este fisgoneo virtual no es de cotillas, y mucho menos se realiza en beneficio propio. Hay palabras que se ajustan a la curiosidad malsana en la que interviene la tecnología y que advierten tipos de actos vandálicos: cracker o cracking, sinónimos de quiebra y desestructuración, serían términos más apropiados para referirse a las actividades tradicionalmente asociadas al pirata o hacker digital.

Según el criptógrafo Bruce Schneier (What is a Hacker?, 2006) los hackers son tan viejos como la curiosidad misma (aunque el término en sí es moderno). La inclinación investigativa de Galileo Galilei, uno de los primeros hackers, difiere sin embargo de la de Aristóteles. Schneier fundamenta:

“Aristóteles tenía alguna prueba teórica de que las mujeres tenían menos dientes que los hombres. Un hacker simplemente habría contado los dientes de su esposa. Un buen hacker habría contado los dientes de su esposa sin que ella lo supiera, mientras estaba dormida. Un buen hacker malo podría eliminar algunos dientes, solo para demostrar un punto”.

El hacking es el proceso de estudiar, modificar, personalizar o subvertir cualquier teoría instaurada o producto de uso cotidiano para alterar sus fundamentos o funciones, y combinarlas en algo nuevo, en un acto de “(re)acción” al mundo hegemónico. Así, la acción del hacking pone en funcionamiento la máquina de activismo sobre el consumo como una práctica artística contemporánea.

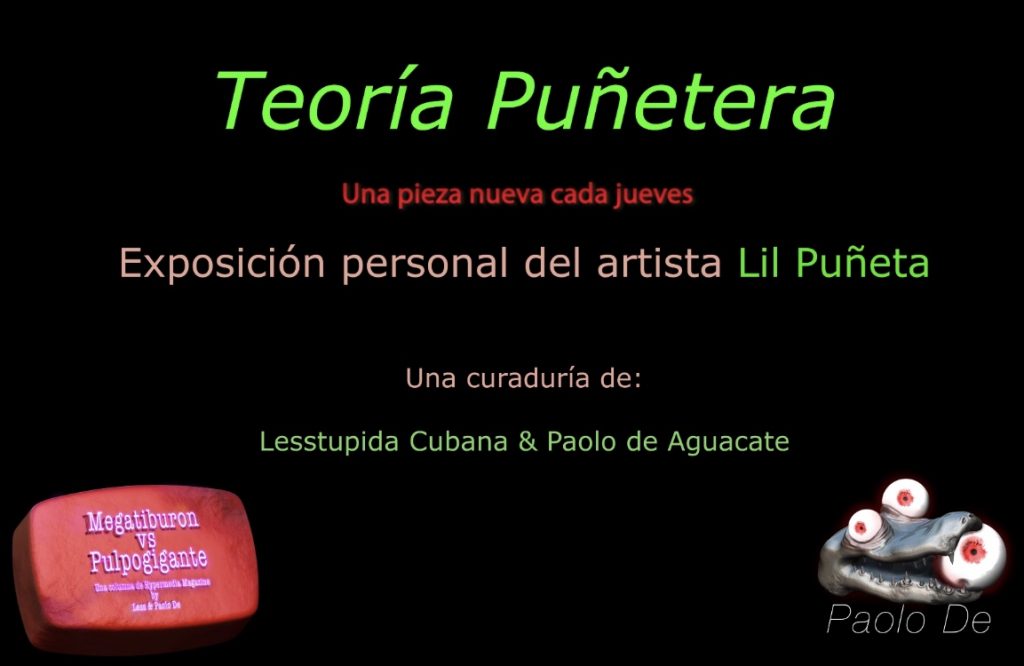

Sobre esa premisa se vuelca entonces “Hacking No. 2”, la pieza inaugural de Teoría Puñetera, exposición personal del artista Lil Puñeta. Secuela inmediata de su obra debut (“Hacking No. 1”, en El octavo círculo, curada por Magela Garcés), este nuevo hacking hurga en los archivos de mensajería de la cuenta de WhatsApp de la otrora curadora.

Sin embargo, exponer las estructuras invisibles mediante las cuales se justifica la capacidad de seguridad de una empresa de consumo masivo como WhatsApp, no equivale a un gesto necesariamente genial o incluso bueno en esta obra de Puñeta. No es un argumento novedoso, un asunto sobre el cual no se haya reparado anteriormente, en su obra o en la de sus coetáneos. Aquí, ya eso no interesa.

Supongo que era una deuda pendiente de Lil Puñeta. ¿En qué paró todo aquel escándalo de El octavo círculo, si nadie conocía su verdadera identidad? Debía dar seguimiento al revuelo causado por la exposición de los chats hackeados, a las consiguientes interrogantes que se arrojarían sobre Magela Garcés, de la cual dependía el secreto de su anonimato y a la cual se adjudicaba su autoría.

Cabría destacar en “Hacking No. 2” la influencia de Cultural Jammer, también entendido como “cultura del sabotaje”, por cómo intercepta los registros auditivos de la infamous Magela para revelar las estructuras de poder existentes en la institución, las reglas del comportamiento políticamente correcto, el oportunismo y doble moral disfrazados de comunicación en las redes sociales; quién posee y controla los medios de información a escala institucional y media las conexiones, y la vigilancia a la que es sometido el gremio, y el castigo como método de represión más efectivo.

Aquí se denuncia un tipo de secuestro digital: el usuario no puede salir airoso de la página una vez que ingresa. ¡Así andan las cosas! Como café descafeinado y leche sin lactosa. Quiénes son los buenos, quiénes son los malos…

Y para finalizar, el poema manifestante de The Mentor, el criminal .

“Este es nuestro mundo ahora… el mundo del electrón y el switch, la belleza del baudio.

Nosotros existimos sin color, sin nacionalidad, sin prejuicios religiosos y ustedes nos llaman criminales.

Ustedes construyeron bombas atómicas, ustedes hicieron la guerra, ustedes asesinaron, engañaron y nos mintieron y trataron de hacernos creer que era por nuestro bien, ahora nosotros somos los criminales. Mi crimen es juzgar a las personas por lo que dicen y piensan, no por lo que aparentan.

Tú podrás detener este esfuerzo individual, pero nunca podrás detenernos a todos…después de todo, todos somos iguales”.

Ponte al corriente del parlamento de Magela Garcés accediendo al video: Hacking No. 2, Teoría Puñetera en Hypermedia YouTube.

Teoría Puñetera

Lesstúpida Cubana & Paolo De Aguacate

En el primer cuadrilátero de la recepción nos recibe con júbilo Alexander Otaola, en cuyo escritorio se advierte el encabezado “Asistente de Lil Puñeta”. Ataviado con traje y corbata, se presenta como todo un personaje de sagas bondage. Parlotea, como de costumbre, pero esta vez con el pescuezo inmovilizado.

Es posible hacer Hacking en donde no hay Data? Es posible respirar donde solo hay vacío?🙄

Existen dos tipos de DATA la que te gusta a la gente y la que existe por comentarios como este!

La actitud es una forma de Hackeo señor(a) anonimo(a)

Es posible comer claria por liebre? Es posible respirar la peste a boca propia sin traer el nasobuco puesto? 🙄